حمله DDoS چیست و چرا امروز یک تهدید جدی محسوب میشود؟

در دنیای دیجیتال امروز، حمله DDoS به یکی از اصلی ترین دغدغه های امنیت اینترنت تبدیل شده است. این نوع حملات با هدف مختل کردن عملکرد عادی یک وب سایت، سرور یا سرویس آنلاین انجام می شوند و باعث می گردند کاربران واقعی نتوانند به آن سرویس دسترسی پیدا کنند.

حمله انکار سرویس توزیع شده (DDoS) زمانی رخ می دهد که مهاجم حجم عظیمی از ترافیک جعلی را به سمت یک سیستم هدف روانه می کند. در نتیجه، زیر ساخت یا سرور میزبان تحت فشار بیش از حد قرار گرفته و توان پاسخ گویی به درخواست های قانونی کاربران را از دست می دهد.

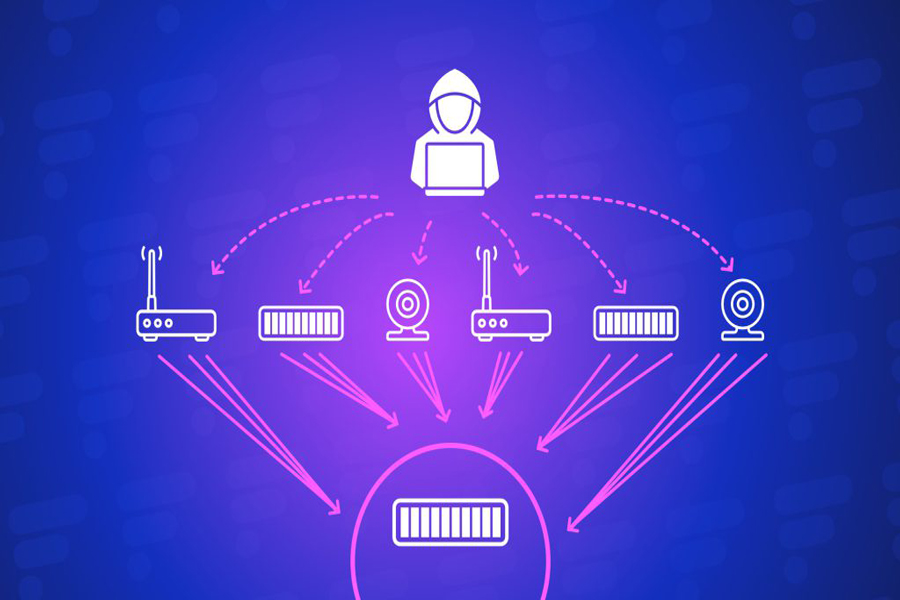

نکته مهم اینجاست که این حملات معمولاً از طریق صد ها یا هزاران دستگاه به خطر افتاده انجام می شود. این دستگاه ها می توانند رایانه های شخصی، سرور ها، مودم ها یا حتی دستگاه های اینترنت اشیا (IoT) باشند. مهاجمان با آلوده کردن این دستگاه ها و ایجاد یک شبکه رباتی یا بات نت، قدرت لازم برای ارسال حجم زیاد درخواست به سمت قربانی را به دست می آورند.

اگر بخواهیم ساده تر توضیح دهیم، یک حمله DDoS دقیقاً مانند این است که حجم عظیمی از خودرو های ناگهانی وارد یک بزرگراه شوند و مسیر را مسدود کنند. در چنین شرایطی، ماشین های واقعی که قصد رسیدن به مقصد دارند در ترافیک گیر می افتند. در حمله DDoS نیز همین اتفاق برای کاربران واقعی سایت یا سرویس هدف رخ می دهد.

حمله DDoS چگونه کار م یکند؟

برای درک نحوه عملکرد یک حمله DDoS، ابتدا باید بدانیم که این حملات تنها از یک کامپیوتر یا یک منبع ساده انجام نمی شوند. مهاجمان برای اجرای چنین حملاتی از شبکه ای بزرگ از دستگاه های متصل به اینترنت استفاده می کنند؛ شبکه ای که «بات نت» نام دارد.

بات نت مجموعه ای از دستگاه هاست—از رایانه ها گرفته تا گوشی ها و حتی دستگاه های هوشمند خانگی—که بدون اطلاع صاحبانشان به بدافزار آلوده شده اند. این آلودگی به مهاجم اجازه می دهد که از راه دور آن ها را کنترل کند. هر یک از این دستگاه ها که به کنترل مهاجم درآمده اند، ربات یا زامبی نامیده می شوند.

پس از تشکیل باتنت، مهاجم می تواند تنها با یک دستور ساده، هزاران یا حتی میلیون ها دستگاه را وادار کند که به طور هم زمان به سمت سرور قربانی درخواست ارسال کنند. این حجم عظیم از درخواست های هماهنگ، سرور یا شبکه هدف را تحت فشار قرار می دهد؛ به حدی که دیگر نمی تواند به درخواست های واقعی کاربران پاسخ دهد و عملاً سرویس از دسترس خارج می شود.

یکی از دلایل سخت بودن تشخیص این حملات این است که ربات ها در ظاهر دستگاه های واقعی با ترافیک طبیعی هستند. همین موضوع باعث می شود تفکیک بین ترافیک مخرب و ترافیک عادی برای بسیاری از سیستم ها دشوار شود و شناسایی حمله نیازمند ابزار های دقیق تر و تخصصی تر باشد.

چگونه یک حمله DDoS را شناسایی کنیم؟

وقتی یک حمله DDoS آغاز می شود، اولین نشانه ای که توجه همه را جلب می کند کند شدن ناگهانی سایت یا حتی خارج شدن کامل سرویس از دسترس است. البته همیشه این کندی به معنای حمله نیست؛ گاهی افزایش طبیعی کاربران یا ترافیک شدید لحظه ای نیز میتواند همین اثر را ایجاد کند. به همین دلیل، برای تشخیص دقیق تر معمولاً لازم است ترافیک سایت با ابزار های مناسب تحلیل شود.

نشانه های رایج یک حمله DDoS

ابزار های مانیتورینگ و تحلیل ترافیک می توانند کمک کنند بفهمیم آیا وضعیت ایجادشده مربوط به یک حمله است یا خیر. برخی از مهم ترین نشانه ها عبارتاند از:

- افزایش غیر عادی ترافیک از یک IP یا یک محدوده IP مشخص

اگر تعداد زیادی درخواست از یک آدرس یا یک منطقه خاص دریافت شود، احتمال حمله وجود دارد. - هجوم ترافیک از کاربرانی با الگوی رفتاری مشابه

مثل یک نوع دستگاه مشخص، یک مرورگر مشترک یا موقعیت جغرافیایی یکسان که بهطور ناگهانی افزایش پیدا می کند. - افزایش غیرقابل توضیح درخواست ها به یک صفحه یا API

مثلاً یک صفحه معمولی یا endpoint ساده بهطور ناگهانی هزاران بار درخواست شود. - الگو های عجیب در ترافیک

مانند افزایش ترافیک در ساعت های نامتعارف یا افزایشه ای دوره ای و تکرار شونده (مثلاً هر ۱۰ دقیقه یک بار).

البته بسته به نوع حمله، علائم دیگری نیز ممکن است دیده شود. برخی از حملات بسیار پیچیده هستند و تشخیص آن ها بدون ابزار های حرفه ای تقریباً غیرممکن است.

انواع رایج حملات DDoS کدام اند؟

حملات DDoS به شکل های مختلفی انجام می شوند و هر کدام بخش متفاوتی از اتصال شبکه را هدف می گیرند. برای درک بهتر این حملات، باید بدانیم ارتباطات اینترنتی از چندین لایه تشکیل شده اند؛ درست مثل ساختن یک خانه که از پی تا سقف، هر بخش نقش خاصی دارد. این لایه بندی در دنیای شبکه با مدل مفهومی OSI شناخته می شود که شامل ۷ لایه مختلف است و هر لایه وظیفه مشخصی در برقراری ارتباط دارد.

با وجود انواع مختلف حملات، تقریباً همه آن ها یک هدف مشترک دارند: غرق کردن سرور یا شبکه در ترافیک غیرواقعی تا نتواند به کاربران واقعی پاسخ دهد. با این حال، این حملات را معمولاً در سه دسته اصلی طبقه بندی می کنند. مهاجمان ممکن است تنها از یکی از این روش ها استفاده کنند، یا برای پیچیده تر کردن حمله و دور زدن ابزار های دفاعی، چندین بردار حمله را به صورت هم زمان و مرحله به مرحله ترکیب کنند.

در ادامه سه دسته اصلی حملات DDoS را معرفی می کنیم.

حملات لایه برنامه (Application Layer Attacks)

هدف این نوع حملات چیست؟

حملات لایه برنامه که معمولاً با نام حملات لایه ۷ نیز شناخته می شوند، بخشی از مدل OSI را هدف قرار می دهند که مستقیماً با ایجاد و نمایش صفحات وب سر و کار دارد. هدف اصلی این حملات بسیار واضح است:

مصرف منابع سرور تا حدی که دیگر نتواند به کاربران واقعی پاسخ دهد و سرویس از دسترس خارج شود.

در این نوع حمله، مهاجمان از درخواست های HTTP استفاده می کنند؛ درخواست هایی که برای کاربر ارسال کردنشان بسیار ساده و کم هزینه است، اما پاسخ گویی به همان درخواست ها برای سرور زمان بر و سنگین خواهد بود. سرور برای پاسخ دادن به یک درخواست معمولی ممکن است نیاز داشته باشد چندین فایل را فراخوانی کند، کوئری های پایگاه داده اجرا کند و صفحه وب را تولید نماید. همین فرآیند باعث می شود مهاجمان بتوانند با تعداد زیادی درخواست ساده، بار سنگینی به سرور تحمیل کنند.

چرا مقابله با حملات لایه ۷ چالش برانگیز است؟

مشکل اینجاست که درخواست های لایه ۷ از نظر ظاهری کاملاً شبیه درخواست های واقعی کاربران هستند. همین موضوع باعث می شود تشخیص ترافیک مخرب از ترافیک قانونی دشوار باشد. مهاجمان تلاش می کنند رفتار خود را طبیعی جلوه دهند تا سیستم های دفاعی کمتر مشکوک شوند.

به همین دلیل، مقابله با این نوع حمله نیازمند ابزار ها و روش های پیشرفته تری مانند تحلیل رفتاری کاربران، فایروال های برنامه وب (WAF)، محدود سازی هوشمند نرخ درخواست ها و سیستم های تشخیص الگوی ترافیک است.

مثال حمله لایه برنامه: حمله سیل HTTP (HTTP Flood)

یکی از رایج ترین نمونه های حملات لایه برنامه، حمله سیل HTTP است. برای درک ساده تر این حمله، تصور کنید تعداد زیادی کاربر در هزاران دستگاه مختلف، بدون توقف دکمه «به روز رسانی» مرورگر را فشار دهند. نتیجه چیست؟

حجم عظیمی از درخواست های HTTP به سمت سرور ارسال می شود و سرور که توانایی پاسخ گویی به این حجم درخواست را ندارد، دچار اختلال یا توقف کامل می شود.

این حمله چگونه اجرا میشود؟

حملات HTTP Flood می توانند شکل های ساده یا بسیار پیچیدهت ری داشته باشند:

- نسخه های ساده

در ساده ترین حالت، مهاجم تعداد زیادی درخواست را به یک آدرس مشخص در سایت (مثلاً یک صفحه خاص) ارسال می کند. این درخواست ها معمولاً از چند محدوده IP و الگو های تکراری ساخته شده اند. - نسخه های پیچیده تر و هوشمند

در برخی از حملات پیشرفته، مهاجمان تلاش می کنند خود را شبیه کاربران واقعی جلوه دهند. آن ها ممکن است از تعداد زیادی IP مختلف، مسیر های متفاوت داخل سایت، عامل های کاربر (User-Agent) گوناگون یا ارجاع دهنده های جعلی استفاده کنند تا سیستم های امنیتی نتوانند بهراحتی ترافیک مخرب را تشخیص دهند.

در هر دو حالت، نتیجه مشابه است: مصرف شدید منابع سرور و ایجاد اختلال در عملکرد سایت.

حملات پروتکلی

حملات پروتکلی (Protocol Attacks)

هدف این نوع حملات چیست؟

حملات پروتکلی – که گاهی از آنها با عنوان حملات خستگی حالت نیز یاد می شود – یکی از خطرناک ترین روش های ایجاد اختلال در سرویس های آنلاین هستند. در این دسته از حملات، مهاجم تلاش می کند منابع حیاتی سرور یا تجهیزات شبکه را خسته و مصرف کند؛ تجهیزاتی مانند:

- فایروال ها

- روتر ها

- سوئیچ ها

- متعادل کننده های بار (Load Balancers)

این حملات معمولاً لایه های پایین تر شبکه، یعنی لایه ۳ و لایه ۴ در مدل OSI را هدف قرار می دهند. با سوء استفاده از ضعف های موجود در این لایه ها، مهاجم می تواند شرایطی ایجاد کند که سرور یا دستگاه شبکه نتواند درخواست های جدید را پردازش کند و در نتیجه، سرویس کاملاً از دسترس خارج شود.

حملات پروتکلی منابع زیرساخت را خسته میک نند تا هیچ ظرفیتی برای کاربران واقعی باقی نماند.

مثال حمله پروتکلی: حمله سیل SYN (SYN Flood)

یکی از مشهورترین حملات پروتکلی، حمله SYN Flood است. برای درک ساده تر این حمله، یک مثال واقعی را تصور کنید:

یک مثال ساده و قابل تصور

فرض کنید یک کارمند در بخش تحویل فروشگاه، پشت سر هم درخواست دریافت بسته دریافت می کند.

او:

- درخواست را می گیرد،

- برای آوردن بسته می رود،

- منتظر می ماند تا مشتری تأیید کند که بسته را تحویل می گیرد.

اما ناگهان، سیلی از درخواست های جدید از سمت مشتریانی می رسد که هیچ وقت برای تأیید نهایی بر نمی گردند. کارمند منتظر می ماند، اما چون هیچ تأییدی دریافت نمی کند، دیگر جایی برای رسیدگی به درخواست های واقعی باقی نمی ماند. نتیجه؟ بخش تحویل فلج می شود.

این حمله در دنیای واقعی شبکه چگونه رخ می دهد؟

حمله SYN Flood دقیقاً از همین مفهوم استفاده می کند. این حمله با بهره گیری از ضعف های موجود در فرآیند سه مرحلها ی دست دهی TCP (TCP Handshake) انجام می شود:

- مهاجم تعداد زیادی بسته SYN (درخواست شروع اتصال) ارسال می کند.

- این بسته ها معمولاً با آدرسهای IP جعلی ارسال می شوند تا ردیابی سخت تر شود.

- سرور برای هر SYN یک بسته SYN-ACK پاسخ می دهد و منتظر مرحله آخر می ماند: دریافت ACK.

- اما این مرحله هرگز اتفاق نمی افتد.

سرور مجبور است منابع خود را برای هر اتصال نیمهب از (Half-open) نگه دارد. بعد از مدتی، آنقدر از این اتصال های ناقص ایجاد می شود که دیگر ظرفیتی برای پذیرش درخواست های واقعی باقی نمی ماند و سرویس از دسترس خارج می شود.

حمله SYN Flood با ایجاد حجم عظیمی از اتصال های نیمه تمام، منابع سرور را مصرف می کند و باعث اختلال شدید یا توقف کامل سرویس می شود.

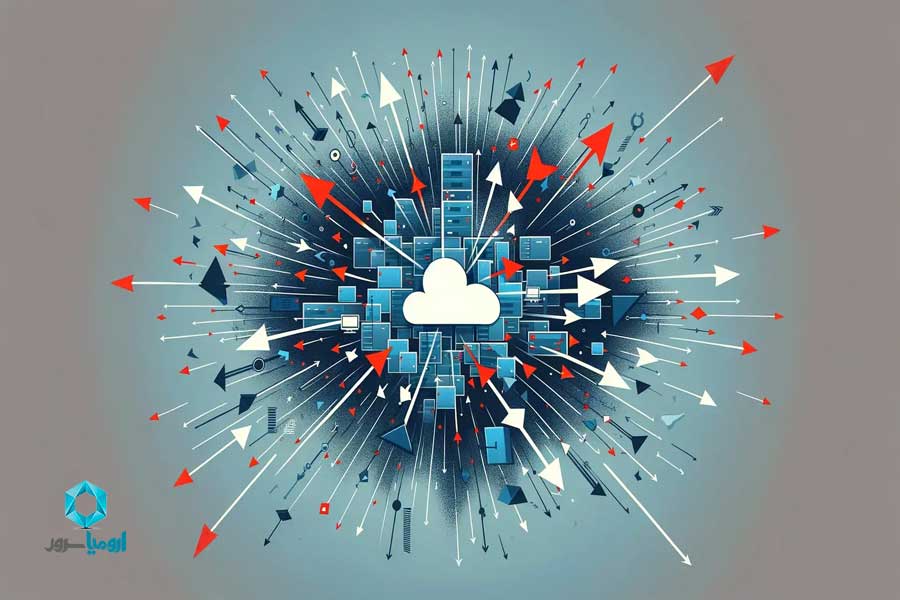

حملات حجمی (Volumetric Attacks)

هدف این نوع حملات چیست؟

حملات حجمی یکی از سنگین ترین و رایج ترین انواع حملات DDoS هستند. در این روش، مهاجم تلاش می کند تمام پهنای باند ارتباطی میان هدف و اینترنت را اشغال کند.

نتیجه؟

هیچ فضایی برای عبور ترافیک واقعی باقی نمی ماند و سرویس عملاً از کار می افتد.

این حملات معمولاً با ارسال حجم بسیار زیادی از دادهها به کمک روش هایی مانند:

- استفاده از بات نت ها برای تولید موج عظیمی از درخواست ها

- بهره برداری از تکنیک های تقویت (Amplification) برای چند برابر کردن حجم ترافیک

انجام می شوند.

مثال حمله حجمی: تقویت DNS (DNS Amplification)

برای درک بهتر این نوع حمله، یک مثال ساده و روزمره را در نظر بگیریم:

مثال قابل تصور

تصور کنید فردی با یک رستوران تماس بگیرد و بگوید:

«یکی از همه چیز های منو را می خواهم، لطفاً کل سفارش را برای من با تماس تلفنی تکرار کنید.»

اما شماره ای که به رستوران داده، در واقع شماره قربانی است.

نتیجه چیست؟

فرد مهاجم با یک درخواست ساده کاری می کند که رستوران یک پاسخ طولانی و حجیم تولید کرده و آن را برای قربانی ارسال کند. مهاجم تلاش کمی می کند، اما قربانی حجم زیادی از اطلاعات دریافت می کند و تلفن او (یا در دنیای شبکه، پهنای باندش) از کار می افتد.

این اتفاق در دنیای واقعی DNS چگونه رخ میدهد؟

در حمله تقویت DNS:

- مهاجم یک درخواست کوچک را به یک DNS باز ارسال میکند.

- اما آدرس IP درخواست را جعل میکند و IP قربانی را می گذارد.

- سرور DNS تصور می کند قربانی درخواست را ارسال کرده و یک پاسخ چند برابر بزرگ تر برای او می فرستد.

- با تکرار این کار در مقیاس بزرگ، حجم عظیمی از ترافیک به سمت قربانی روانه می شود.

پهنای باند هدف با داده های غیرواقعی پر می شود و سرویس برای کاربران واقعی غیرقابل دسترسی می شود.

فرآیند کاهش حمله DDoS چیست؟

مهمترین چالش در مقابله با حملات DDoS، تشخیص تفاوت بین ترافیک واقعی و ترافیک مخرب است.

گاهی افزایش شدید بازدید کاملاً طبیعی است—مثلاً هنگام برگزاری یک جشنواره فروش یا معرفی یک محصول جدید—و اگر این ترافیک را اشتباه مسدود کنیم، به تجربه مشتری آسیب می زنیم.

اما اگر ناگهان حجم زیادی از درخواست ها از منابع ناشناس یا مشکوک وارد شود، احتمال وقوع حمله بسیار بالا است.

چرا شناسایی ترافیک واقعی سخت است؟

در دنیای امروز، حملات DDoS بسیار متنوع و هوشمند شده اند.

این حملات می توانند:

- از یک منبع جعلی ساده شروع شوند،

- یا به صورت چند برداری و هماهنگ اجرا شوند،

- و حتی در طول حمله خود را با دفاع های هدف سازگار کنند.

حملات چند برداری (Multi-Vector DDoS)

در این نوع حملات، مهاجم از چندین مسیر و تکنیک مختلف استفاده می کند تا از زوایای مختلف به زیرساخت هدف فشار وارد کند.

مثال رایج:

- تقویت DNS (هدف قرار دادن لایه ۳ و ۴)

- همزمان با سیل HTTP (هدف قرار دادن لایه ۷)

ترکیب این دو باعث می شود دفاع کردن به مراتب سخت تر شود، چون نیاز به چند روش مختلف دفاعی همزمان وجود دارد.

چرا کاهش حمله دشوار میشود؟

مهاجمان تلاش می کنند ترافیک خود را تا جای ممکن شبیه ترافیک عادی جلوه دهند. هرچه حمله پیچیده تر باشد، ترکیب ترافیک خوب و بد بیشتر می شود و جدا کردن آن ها دشوارتر.

از طرفی، اگر راهکار دفاعی بیش از حد سختگیرانه باشد و بدون دقت ترافیک را محدود کند:

- درخواست های کاربران واقعی هم مسدود می شود،

- تجربه مشتری آسیب می بیند،

- و حتی ممکن است مهاجم مسیر حمله را تغییر دهد و لایه های جدیدی را هدف بگیرد.

بهترین روش کاهش حملات DDoS

برای مقابله با حملات پیچیده و چندلایه، استفاده از یک سیستم دفاعی چند سطحی ضروری است؛ سیستمی که بتواند:

- ترافیک را در لایه های مختلف تحلیل کند،

- رفتار کاربران را بررسی کند،

- منابع را هوشمندانه مدیریت کند،

- و در صورت تغییر تاکتیک مهاجم، به سرعت واکنش نشان دهد.

هیچ روش تک مرحله ای نمیتواند DDoS را به طور کامل متوقف کند. ترکیب چند روش دفاعی هوشمند، بهترین راه مقابله با این حملات است.

مسیریابی سیاهچاله (Blackhole Routing)

مسیریابی سیاهچاله یکی از ساده ترین و در دسترس ترین روش های مقابله با ترافیک DDoS است. در این روش، مدیر شبکه یک مسیر ویژه ایجاد می کند که هر ترافیکی که وارد آن شود—بدون توجه به اینکه واقعی باشد یا مخرب—کاملاً حذف می شود.

به این مسیر، «سیاهچاله» گفته می شود، زیرا درست مانند یک سیاهچاله فضایی، هر داده ای وارد آن شود دیگر باز نمی گردد.

کاربرد در زمان حمله DDoS

اگر یک سرویس تحت حمله شدید قرار گیرد، ممکن است ارائه دهنده اینترنت (ISP) تصمیم بگیرد که تمام ترافیک ورودی به آن سرویس را به این سیاهچاله هدایت کند تا از تأثیر حمله بر سایر بخش های شبکه جلوگیری کند.

اما یک مشکل وجود دارد:

این کار عملاً همان چیزی است که مهاجم میخواهد — یعنی غیرقابل دسترس شدن کامل سرویس.

به همین دلیل، این روش باید با احتیاط و معمولاً بهعنوان آخرین راهکار اضطراری استفاده شود.

محدود کردن نرخ (Rate Limiting)

Rate Limiting یا محدود کردن نرخ، یک روش رایج برای کنترل تعداد درخواست هایی است که یک سرور در بازه زمانی مشخص می پذیرد.

این روش کمک میکند:

- ربات ها نتوانند با سرعت زیاد محتوا را Scrape کنند

- حملات Brute Force برای حدس رمز عبور کند و کنترل شوند

- بخشی از ترافیک غیرعادی مدیریت شود

با این حال، محدود کردن نرخ به تنهایی کافی نیست تا جلوی یک حمله حرفه ای و گسترده DDoS را بگیرد. اما بهعنوان بخشی از یک استراتژی دفاع چندلایه، بسیار کارآمد و ضروری است.

برای مثال، سرویس های امنیتی مدرن مانند Cloudflare از Rate Limiting هوشمند استفاده می کنند تا:

- رفتار کاربران را تحلیل کنند

- درخواست های غیرمعمول را کنترل کنند

- و جلوی بخشی از ترافیک مخرب را قبل از رسیدن به سرور بگیرند

Rate Limiting یک ابزار ضروری در جعبه ابزار مقابله با DDoS است، اما به تنهایی راهحل کامل نیست.

فایروال برنامه های وب (WAF)

فایروال برنامه وب یا WAF یکی از مؤثرترین ابزار ها برای مقابله با حملات لایه ۷ (لایه برنامه) است. با قرارگرفتن WAF بین اینترنت و سرور اصلی، این ابزار مانند یک پروکسی معکوس هوشمند عمل می کند و ترافیک دریافتی را قبل از رسیدن به سرور فیلتر می کند.

WAF چگونه کمک می کند؟

WAF با بررسی درخواست ها بر اساس مجموعه ای از قوانین از پیش ساخته شده—و حتی قوانین سفارشی—می تواند الگو های حملات DDoS لایه ۷ را شناسایی و مسدود کند.

یکی از مهم ترین مزیت های یک WAF قدرتمند این است که:

- قوانین را می توان بسیار سریع تعریف و اعمال کرد

- و در شرایط حمله، به سرعت واکنش نشان می دهد

نمونه های پیشرفته مثل WAF کلادفلر (Cloudflare WAF) همین قابلیت را ارائه می دهند و می توانند قبل از رسیدن ترافیک به سرور، بخش زیادی از حمله را خنثی کنند.

انتشار شبکه Anycast (Anycast Network Distribution)

یکی از روش های مؤثر برای کاهش تأثیر حملات حجمی (Volumetric) استفاده از شبکه Anycast است.

در این روش، بهجای اینکه تمام ترافیک به یک نقطه وارد شود، شبکه Anycast آن را میان چندین سرور توزیع شده در سرتاسر جهان پخش می کند.

تشبیه ساده

این روش شبیه آن است که یک رودخانه خروشان را به چندین کانال کوچکتر هدایت کنید.

در نتیجه:

- فشار آب تقسیم میشود

- شدت جریان کاهش مییابد

- و هر کانال مقدار قابلمدیری از آب را عبور می دهد

در حملات DDoS نیز دقیقاً همین اتفاق می افتد:

ترافیک عظیم حمله به نقاط مختلف شبکه توزیع می شود و فشار آن خنثی می گردد.

نقش اندازه و قدرت شبکه Anycast

میزان موفقیت این روش بستگی به دو عامل دارد:

- قدرت و ظرفیت شبکه Anycast

- شدت و حجم حمله

به همین دلیل شرکت هایی مثل Cloudflare که شبکه بسیار گسترده ای دارند—با ظرفیتی بیش از ۳۲۱ ترابیت در ثانیه—می توانند حملات DDoS بسیار سنگین را هم جذب و بی اثر کنند؛ حملاتی که چندین مرتبه بزرگ تر از بزرگ ترین حملات ثبت شده هستند.

اگر همینالان تحت حمله DDoS قرار دارید چه کنید؟

اگر از سرویس هایی مثل Cloudflare استفاده می کنید، می توانید از ابزار ها و تنظیمات داخلی آن برای:

- فیلتر کردن ترافیک

- فعال سازی WAF

- اعمال محدودیت نرخ هوشمند

- یا هدایت ترافیک به شبکه Anycast

استفاده کنید تا بخشی از فشار حمله کاهش یابد.

Cloudflare از چندین لایه حفاظتی استفاده می کند تا انواع مختلف بردارهای حمله (لایه ۳، ۴ و ۷) را هم زمان خنثی کند.

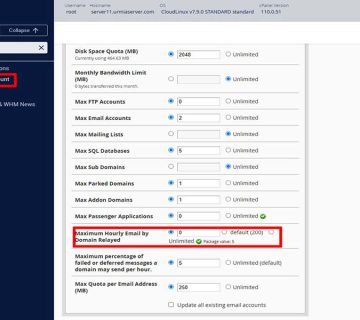

No comment